Aumento nas tentativas de ataques e roubo de dados

Segundo o CERT.BR, Núcleo de Informação e Coordenação do Ponto BR, os ataques vem aumentando ano a ano e a crise foi um potencializador disso. O trabalho descentralizado também foi apontado por um estudo da Fortinet com uma grande quantidade de tentativas maliciosas para explorar vulnerabilidades em roteadores domésticos, pois muitas pessoas trabalham em casa com menos proteção e mais acesso a dados corporativos, e é aí que a Análise de Vulnerabilidades entra.

Por isso se antecipar a esses possíveis ataques, descobrir e tratar as vulnerabilidades do ambiente de TI é a melhor opção para não causar danos à empresa, seja pelo vazamento e encriptação de dados ou danos financeiros e de produtividade.

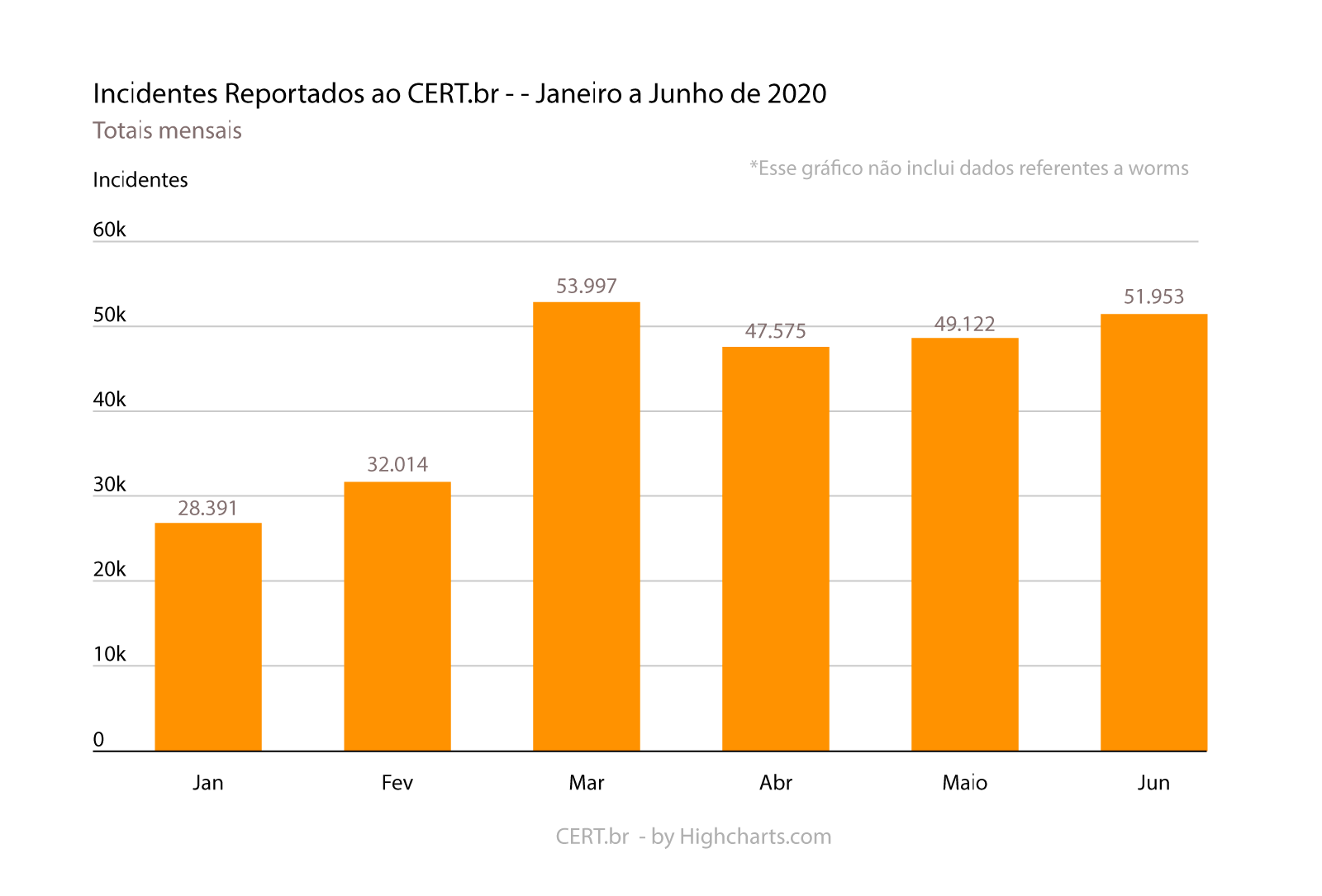

Números absolutos de ataques reportados ao CERT.BR apenas no primeiro semestre de 2020, a nível nacional. Os números tem expectativas de aumentar, analisando o histórico ano a ano.

Análise de Vulnerabilidades: O que é?

Ambientes, aplicativos, sistemas ou sites podem conter vulnerabilidades desconhecidas para os administradores e utilizadores que podem ser exploradas por Hackers e isso pode tornar-se um grande problema. A Análise de Vulnerabilidades é uma grande aliada na proteção de seu ambiente ou aplicação.

A Análise de vulnerabilidades identifica, através de um escaneamento completo, tais vulnerabilidades. Qualquer dispositivo de acesso ou aplicativos que possuam qualquer tipo de conexão com a internet, manipulação ou armazenamento de informações, como sistemas de gestão, ERPs, sistemas financeiros, podem ter vulnerabilidades e se tonarem alvo passíveis de exploração a um atacante, podendo ser obtidos dados críticos e sensíveis do ambiente e empresa.

Sua empresa precisa de uma Análise de Vulnerabilidades?

Tentativas de violações de segurança, roubo e vazamento de dados estão se tornando cada vez mais frequentes, por isso, a proteção se faz mais do que necessária dentro de um ambiente corporativo. Sua empresa faz uma busca ativa – e periódica – de vulnerabilidades na TI? Se a resposta for não, seu negócio pode estar correndo grandes riscos.

Em muitos casos, proteções reativas, como o Firewall e Antivírus, não detectam vulnerabilidades no ambiente, e são nesses pontos que os hackers atuam, por isso, um scan para descoberta, exploração de vulnerabilidades e o relatório com os indicativos de melhoria é o melhor cenário para uma segurança ofensiva e proativa. Entre em contato com a Softwall que podemos te dar mais dicas sobre como aplicar a Análise de Vulnerabilidades na sua empresa ;)

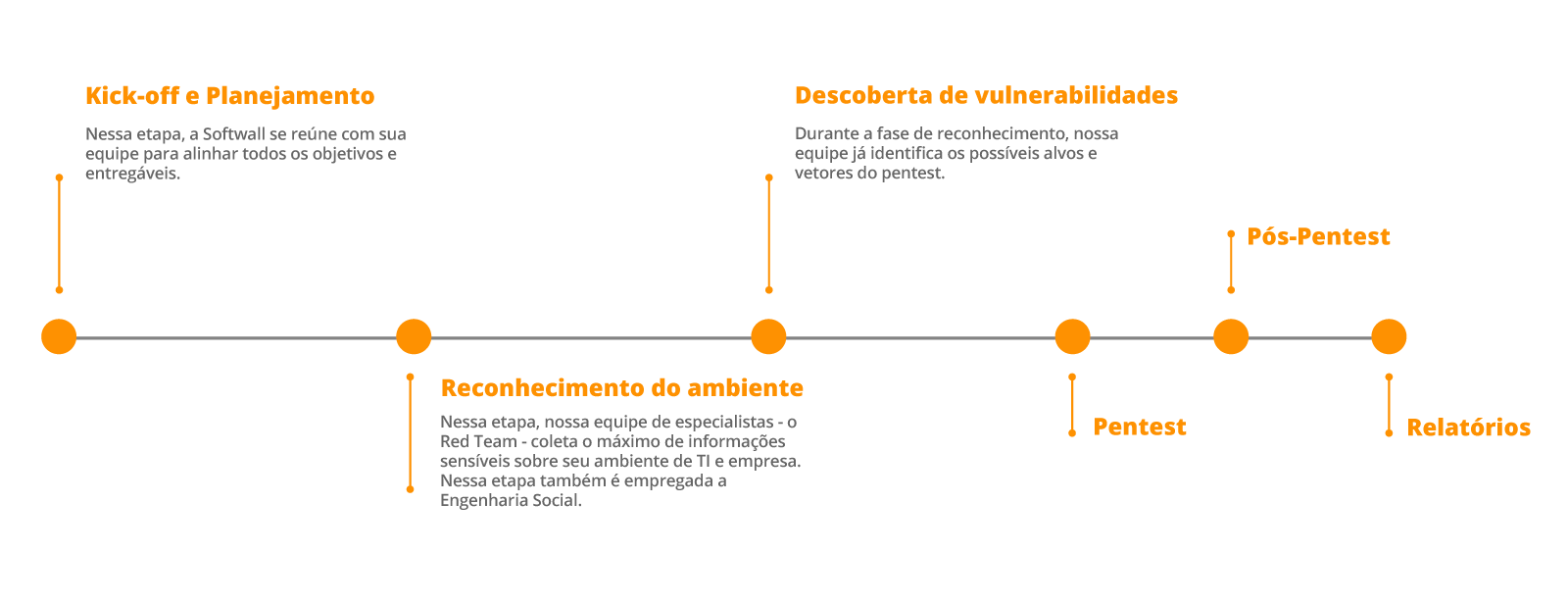

Etapas e Método da Análise de Vulnerabilidades . Softwall

A Análise de Vulnerabilidades da Softwall é uma estratégia de segurança de TI bem definida e estruturada que também faz parte do Pentes. Seguimos um método aplicável a empresas para tirar o máximo proveito da Análise e Pentest, cobrindo todo o ambiente de TI e ferramentas já implantadas. Os principais passos da Análise de Vulnerabilidades são:

Análise de Vulnerabilidades . Benefícios e Vantagens

Por que a Análise de Vulnerabilidades da Softwall?

Descobrir vulnerabilidades e gaps de segurança é a melhor forma preditiva para tratar possíveis incidentes de segurança. Se antecipar a ataques e vazamento de dados, tratar essas vulnerabilidades além de testar e priorizar as mais críticas, tornam o processo com início, meio e fim bem definidos, deixando assim o processo mais ágil e sua empresa mais segura em um tempo otimizado.

A Análise de Vulnerabilidades é realizado pelo Red Team da Softwall que tem toda a expertise para trabalhar ativamente e com excelência em seu ambiente, que vai da análise de tecnologias a pessoas e processos. Contate-nos, temos a opção ideal para a sua empresa e seu ambiente de T.I.

Análise de Vulnerabilidades . Certificações e Metodologias

Nosso Red Team está alinhado com as principais metodologias do mercado atual, fornecendo sempre a melhor análise e classificação seguindo padrões nacionais e internacionais.

- ISO 27000 – Information Security Management Systems

- ISO 31000 – Risk management

- ISECOM – OSSTMM (Open Source Security Testing Methodology)

- NIST SP 800 – Family – Computer Security

- NIST SP 1800 – Family – Cyber Security Practices Guide

- NIST SP 500 – Family – information Technology

- NIST CSF (Cyber Security Framework)

- OWASP Testing Framework

- OWASP Risk Rating Methodology

- OWASP TOP 10

- Implementing the NIST Cybersecurity Framework

- GDPR – Regulamento Geral de Proteção de Dados – 2016/679

- LGPD – Lei Geral de Proteção de Dados Pessoais

FAQ . Análise de Vulnerabilidades

Algumas dúvidas frequentes dos nossos clientes sobre o Red Team.

FALE COM NOSSOS ESPECIALISTAS . PENTEST

Prometemos entrar em contato apenas uma vez, totalmente sem compromisso :)